网络安全专家警告称,葡萄牙语国家将遭受新一波攻击,利用假冒 Adobe Reader 安装程序传播名为 Byakugan 的多功能恶意软件。

攻击从PDF文件开始,该文件打开后会显示模糊的图像,并提示受害者下载第三方应用程序以查看其内容。

虚假通知(葡萄牙语翻译)

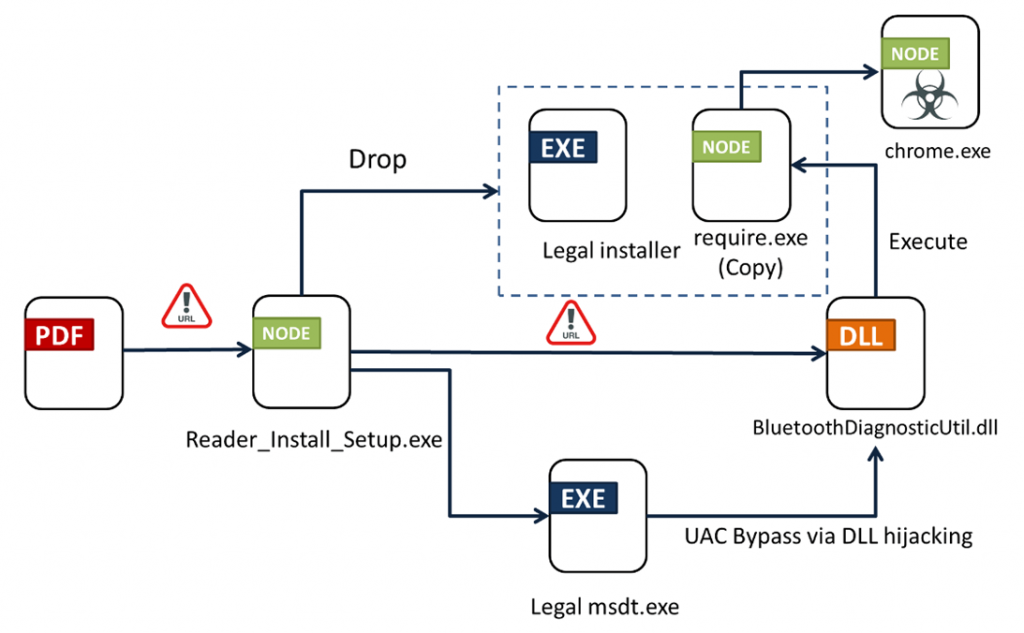

据Fortinet 的研究人员称,点击铭文会下载一个安装程序,启动感染过程。 网络情报中心ASEC上个月 首次发布了有关此活动的信息 。

该攻击技术涉及使用DLL 劫持和 Windows 用户帐户控制 ( UAC ) 绕过 等技术来下载恶意 DLL 文件,从而激活底层恶意代码。该过程还涉及 Wondershare PDFelement PDF 阅读器的合法安装程序。

该二进制文件能够收集系统元数据并将其传输到管理服务器,并加载主模块“chrome.exe”,该模块还充当管理服务器来接收文件和命令。

完整的攻击方案

Byakugan 基于Node.js,包含多个负责各种功能的库:在系统中建立持久性、使用 OBS Studio 监控用户桌面、捕获屏幕截图、加载加密货币矿工、记录击键、库存和文件下载以及存储数据的盗窃在网络浏览器中。

在分析恶意软件的连接时,研究人员能够启动 Byakugan Web 控制面板,该面板会通过授权屏幕迎接不速之客。在打开的选项卡的一角,您可以看到一个白眼忍者的图标,这明显参考了火影忍者动漫。实际上,就像恶意软件本身的名称一样。

恶意软件授权面板

Fortinet 发现勒索软件中使用完全合法组件的趋势不断增长,这使得分析和检测威胁变得更加困难。

今天 我们写了一篇关于假冒安装程序的类似威胁 : 美国石油和天然气公司部门面临网络钓鱼攻击,其中包含据称涉及受害者或她的汽车的事故通知。在可下载的 PDF 文件中,黑客同样使用背景模糊和模拟 Adobe Reader 的虚假通知来诱骗用户单击链接并安装 Rhadamanthys 恶意软件,该恶意软件会从受感染的系统收集数据。

文章原文链接:https://www.anquanke.com/post/id/295322